从Oracle向PG类数据库迁移时应注意哪些问题

作者:人工智能 来源:系统运维 浏览: 【大中小】 发布时间:2025-11-05 09:32:27 评论数:

最近涉及信创的类数事情比较多,很多朋友也和我讨论信创数据库改造时应该注意一些什么问题。据库实际上最终涉及的迁移问题包含两方面,一方面是注意选型,一方面是问题迁移。从Oracle向国产、类数开源数据库做数据迁移目前实际上是据库比较成熟的,有大量的迁移工具可用。当然对于大数据量的注意业务迁移还是有一些工作量的,不过都还是问题可以克服。

实际上目前我们遇到的类数第一大难题就是选择的问题,国产数据库太多了,据库怎么选都眼花。迁移实际上可能很多数据库选型都有些走偏,注意大家过多的问题去关注TPCC、TPCH这些很可能对实际选型没太大影响的测试。每个数据库厂商都会对这些基准测试做很好的优化,b2b供应网因此从这些测试中实际上也获取不到很多有价值的数据。

实际上选择数据库的时候,我们还是要从迁移成本、使用成本、复杂业务支撑能力等方面入手。实际上最需要测试的第一方面就是与Oracle的兼容性,因为我们大多数都是要把系统从Oracle上迁移下来,与Oracle的兼容性越好,就意味着迁移成本越低。兼容性测试只要集中在一些SQL的特殊语法、窗口/统计函数、常用函数、SEQUENCE、PL/SQL存储过程等方面。

除了兼容性外,第二重要的因素是高可用,高可用是确保业务SLA的关键,高可用切换方案是否能够满足业务SLA的需求,亿华云切换是否能够自动化,切换时是否顺畅,这些都是需要认真测试的。而且这种测试往往需要带一定负载,甚至带高负载进行。

第三个重要特性是备份与恢复,虽然所有数据库都支持备份与恢复,不过其能力差异很大。备份恢复操作是否顺畅,与磁带库、虚拟带库之间的兼容性,与常用备份工具平台的兼容性等都是需要考虑的因素。另外就是备份恢复的粒度,是否支持表级甚至块级恢复也是十分关键的考虑因素。

可靠性测试是不容易做的,这需要做耐力测试,免费信息发布网要想在有限的时间内从耐力测试中发现问题,对于测试用例有极高的要求。

除此之外,我们还要十分关注一些CBO优化器方面的问题。原生的PG数据库与Oracle在HASH JOIN等高级表连接上面是有一些差异的。虽然说PG也支持HASH JOIN,不过在有些场景下,PG的HASH JOIN支持并不完善。比如下面的场景:

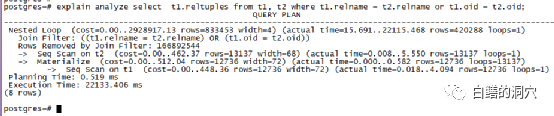

我们创建两张表,执行一条带or的表连接条件的查询,就会发现执行计划并没有走HASH JOIN,而是使用了NESTED LOOP。

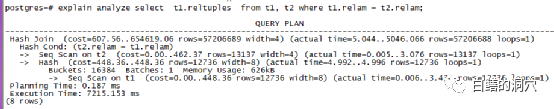

而如果我们把Or的表连接条件去掉,则又走回了HASH JOIN这种性能比较好的连接方式。当表的数据量很大时这两种连接的性能差异很大。

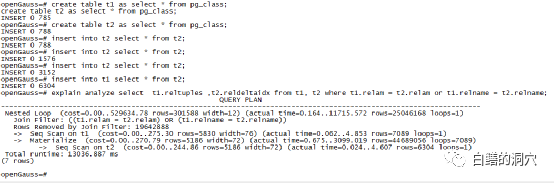

我们把这个测试用例用到基于PG的一些国产数据库上,得到的结果是类似的。比如在openGauss v3上,我们获得了相类似的结果。

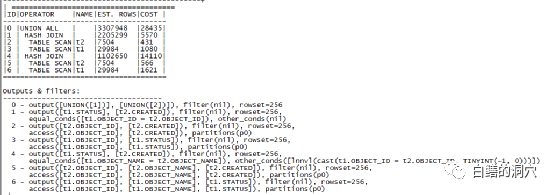

如果我们的应用中有这样的SQL,那么怎么办呢?只能改写,将这些SQL拆分或者用UNION语句来改写。我手头正好有一套OB4.0的环境,测试一下,执行计划是这样的:

OB在CBO优化器里自动对这样的SQL进行了改写,在执行计划里看到了UNION的操作。

类似这样的问题在国产数据库中还有很多,因此在做选择的时候,最好能够把自己的ERP,SCM,仓储,财务等系统中相对比较复杂,数据量较大的SQL抽取一些出来,在待选产品上做一些测试,可能能够比对出更有价值的数据出来。

安装Ubuntu/Debian 提供了三个不同的 Pure-FTPd 的 deb 安装包,分别是 pure-ftpd、pure-ftpd-ldap 和 pure- ftpd-mysql,其中 ldap 和 mysql 分别表示 Pure-FTPd 跟 ldap 和 mysql 集成,另外这三个包都依赖于 pure-ftpd-common。假如我们不需要 ldap 和 mysql 的话,选择 pure-ftpd 就可以了。通过 pure-ftpd-wrapper 的手册页我们可以得到可用的配置文件选项列表:下面是前面我们介绍的第二种方式的配置文件,我们这儿可以将其作为第三种方式来理解。比如要限制所有用户在其主目录中,在 /etc/pure-ftpd/conf 中创建一个名为 ChrootEveryone 的文件,里面加入一行内容:yes 即可。# 限制所有用户在其主目录中ChrootEveryone yes# 假如前一个指令被设置为了 no,下面组的成员(GID)就不受主目录的限制了。而其他的用户还是# 会被限制在自己的主目录里。假如你不想把任何用户限制在自己的主目录里,只要注释掉 ChrootEveryone# 和 TrustedGID 就可以了。# TrustedGID 100# 兼容ie等比较非正规化的ftp客户端BrokenClientsCompatibility no# 服务器总共允许同时连接的最大用户数MaxClientsNumber 50# 做为守护(doemon)进程运行(Fork in background)Daemonize yes# 同一IP允许同时连接的用户数(Maximum number of sim clients with the same IP address)MaxClientsPerIP 8# 假如你要记录所有的客户命令,设置这个指令为 yes。# This directive can be duplicated to also log server responses.VerboseLog no# 即使客户端没有发送 -a 选项也列出隐藏文件( dot-files )。DisplayDotFiles yes# 不允许认证用户 - 仅作为一个公共的匿名FTP。AnonymousOnly no# 不允许匿名连接,仅允许认证用户使用。NoAnonymous no# Syslog facility (auth, authpriv, daemon, ftp, security, user, local*)# 缺省的功能( facility )是 ftp。 none 将禁止日志。SyslogFacility ftp# 定制用户登陆后的显示信息(Display fortune cookies)# FortunesFile /usr/share/fortune/zippy# 在日志文件中不解析主机名。日志没那么详细的话,就使用更少的带宽。在一个访问量很大# 的站点中,设置这个指令为 yes ,假如你没有一个能工作的DNS的话。DontResolve yes# 客户端允许的最大的空闲时间(分钟,缺省15分钟)MaxIdleTime 15# LDAP 配置文件 (参考 README.LDAP)# LDAPConfigFile /etc/pureftpd-ldap.conf# MySQL 配置文件 (参考 README.MySQL)# MySQLConfigFile /etc/pureftpd-mysql.conf# Postgres 配置文件 (参考 README.PGSQL)# PGSQLConfigFile /etc/pureftpd-pgsql.conf# PureDB 用户数据库 (参考 README.Virtual-Users)# PureDB /etc/pureftpd.pdb# pure-authd 的socket 路径(参考 README.Authentication-Modules)# ExtAuth /var/run/ftpd.sock# 假如你要启用 PAM 认证方式, 去掉下面行的注释。# PAMAuthentication yes# 假如你要启用 简单的 Unix系统 认证方式(/etc/passwd), 去掉下面行的注释。# UnixAuthentication yes# 请注意,LDAPConfigFile, MySQLConfigFile, PAMAuthentication 和# UnixAuthentication 这些指令只能被使用一次,不过,他们能被混合在一起用。例如:假如你使用了# MySQLConfigFile 和 UnixAuthentication,那么 SQL 服务器将被访问。假如因为用户名未找# 到而使 SQL 认证失败的话,就会在/etc/passwd 和 /etc/shadow 中尝试另外一种认证,假如因# 为密码错误而使 SQL 认证失败的话,认证就会在此结束了。认证方式由它们被给出来的顺序而被链# 接了起来。# ls 命令的递归限制。第一个参数给出文件显示的最大数目。第二个参数给出最大的子目录深度。LimitRecursion 2000 8# 允许匿名用户创建新目录?AnonymousCanCreateDirs no# 假如系统被 loaded 超过下面的值,匿名用户会被禁止下载。MaxLoad 4# 被动连接响应的端口范围。- for firewalling.# PassivePortRange 30000 50000# 强制一个IP地址使用被动响应( PASV/EPSV/SPSV replies)。 - for NAT.# Symbolic host names are also accepted for gateways with dynamic IP# addresses.# ForcePassiveIP 192.168.0.1# 匿名用户的上传/下载的比率。# AnonymousRatio 1 10# 所有用户的上传/下载的比率。# This directive superscedes the previous one.# UserRatio 1 10# 不接受所有者为 ftp 的文件的下载。例如:那些匿名用户上传后未被本地管理员验证的文件。AntiWarez yes第二个文件# 客户端登录的时候的默认编码,开启这个选项的话,windows登录时就不会显示不了中文的了ClientCharset gbk# 服务监听的IP 地址和端口。(缺省是所有IP地址和21端口)# Bind 127.0.0.1,21# 匿名用户的最大带宽(KB/s)。# AnonymousBandwidth 8# 所有用户的最大带宽(KB/s),包括匿名用户。# Use AnonymousBandwidth *or* UserBandwidth, both makes no sense.# UserBandwidth 8# 新建目录及文件的属性掩码值。<文件掩码>;:<目录掩码>; .# 177:077 if you feel paranoid.Umask 133:022# 认证用户允许登陆的最小组ID(UID) 。MinUID 100# 仅允许认证用户进行 FXP 传输。AllowUserFXP yes# 对匿名用户和非匿名用户允许进行匿名 FXP 传输。AllowAnonymousFXP no# 用户不能删除和写点文件(文件名以 . 开头的文件),即使用户是文件的所有者也不行。# 假如 TrustedGID 指令是 enabled ,文件所属组用户能够访问点文件(dot-files)。ProhibitDotFilesWrite no# 禁止读点文件(文件名以 . 开头的文件) (.history, .ssh...)ProhibitDotFilesRead no# 永不覆盖文件。当上传的文件,其文件名已经存在时,自动重命名,如: file.1, file.2, file.3, ...AutoRename no# 不接受匿名用户上传新文件( no = 允许上传)AnonymousCantUpload no# 仅允许来自以下IP地址的非匿名用户连接。你可以使用这个指令来打开几个公网IP来提供匿名FTP,# 而保留一个私有的防火墙保护的IP来进行远程管理。你还可以只允许一内网地址进行认证,而在另外# 一个IP上提供纯匿名的FTP服务。#TrustedIP 10.1.1.1# 假如你要为日志每一行添加 PID 去掉下面行的注释。# LogPID yes# 使用类似于Apache的格式创建一个额外的日志文件,如:# fw.c9x.org - jedi [13/Dec/1975] GET /ftp/linux.tar.bz2 200 21809338# 这个日志文件能被 www 流量分析器处理。# AltLog clf:/var/log/pureftpd.log# 使用优化过的格式为统计报告创建一个额外的日志文件。# AltLog stats:/var/log/pureftpd.log# 使用标准的W3C格式创建一个额外的日志文件。(与大部分的商业日志分析器兼容)# AltLog w3c:/var/log/pureftpd.log# 不接受 CHMOD 命令。用户不能更改他们文件的属性。# NoChmod yes# 允许用户恢复和上传文件,却不允许删除他们。# KeepAllFiles yes# 用户主目录不存在的话,自动创建。# CreateHomeDir yes# 启用虚拟的磁盘限额。第一个数字是最大的文件数。# 第二个数字是最大的总的文件大小(单位:Mb)。# 所以,1000:10 就限制每一个用户只能使用 1000 个文件,共10Mb。# Quota 1000:10# 假如你的 pure-ftpd 编译时加入了独立服务器( standalone )支持,你能够改变 pid 文件# 的位置。缺省位置是 /var/run/pure-ftpd.pid 。# PIDFile /var/run/pure-ftpd.pid# 假如你的 pure-ftpd 编译时加入了 pure-uploadscript 支持,这个指令将会使 pure-ftpd# 发送关于新上传的情况信息到 /var/run/pure-ftpd.upload.pipe,这样 pure-uploadscript# 就能读然后调用一个脚本去处理新的上传。# CallUploadScript yes# 这个选项对允许匿名上传的服务器是有用的。当 /var/ftp 在 /var 里时,需要保留一定磁盘空间# 来保护日志文件。当所在磁盘分区使用超过百分之 X 时,将不在接受新的上传。MaxDiskUsage 99# 假如你不想要你的用户重命名文件的话,就设置为 yes 。# NoRename yes# 是 customer proof : 工作区(workaround)反对普通的客户错误,类似于:chmod 0 public_html 的错误。# 那是一个有效的命令,不过,将导致无知的客户所定他们自己的文件,将使你的技术支持忙于愚蠢的的问题中。# 假如你确信你所有的用户都有基本的Unix知识的话,这个特性将没什么用了。不过,假如你是一个主机提供商# 的话,启用它。CustomerProof yes# 每一个用户的并发限制。只有在添加了 --with-peruserlimits 编译选项进行编译后,这个指令才起# 作用。(大部分的二进制的发布版本就是例子)# 格式是 : <每一个用户最大允许的进程>;:<最大的匿名用户进程>;# 例如: 3:20 意思是同一个认证用户最大可以有3个同时活动的进程。而且同时最多只能有20个匿名用户进程。# PerUserLimits 3:20